|

A ESET Research, braço de investigação da empresa europeia de cibersegurança ESET, descobriu um novo grupo de ciberespionagem, o MoustachedBouncer. O seu nome deve-se à sua presença na Bielorrússia e está alinhado com os interesses do governo local. Ativo desde pelo menos 2014, o grupo visa exclusivamente as embaixadas estrangeiras, incluindo as europeias, na Bielorrússia. Desde 2020, o MoustachedBouncer tem sido capaz de efetuar ataques adversary-in-the-middle (AitM) ao nível do ISP, na Bielorrússia, para comprometer os seus alvos. O grupo usa dois conjuntos de ferramentas que a ESET chamou de NightClub e Disco. A investigação foi apresentada durante a conferência Black Hat USA 2023 a 10 de agosto, pelo investigador da ESET Matthieu Faou.

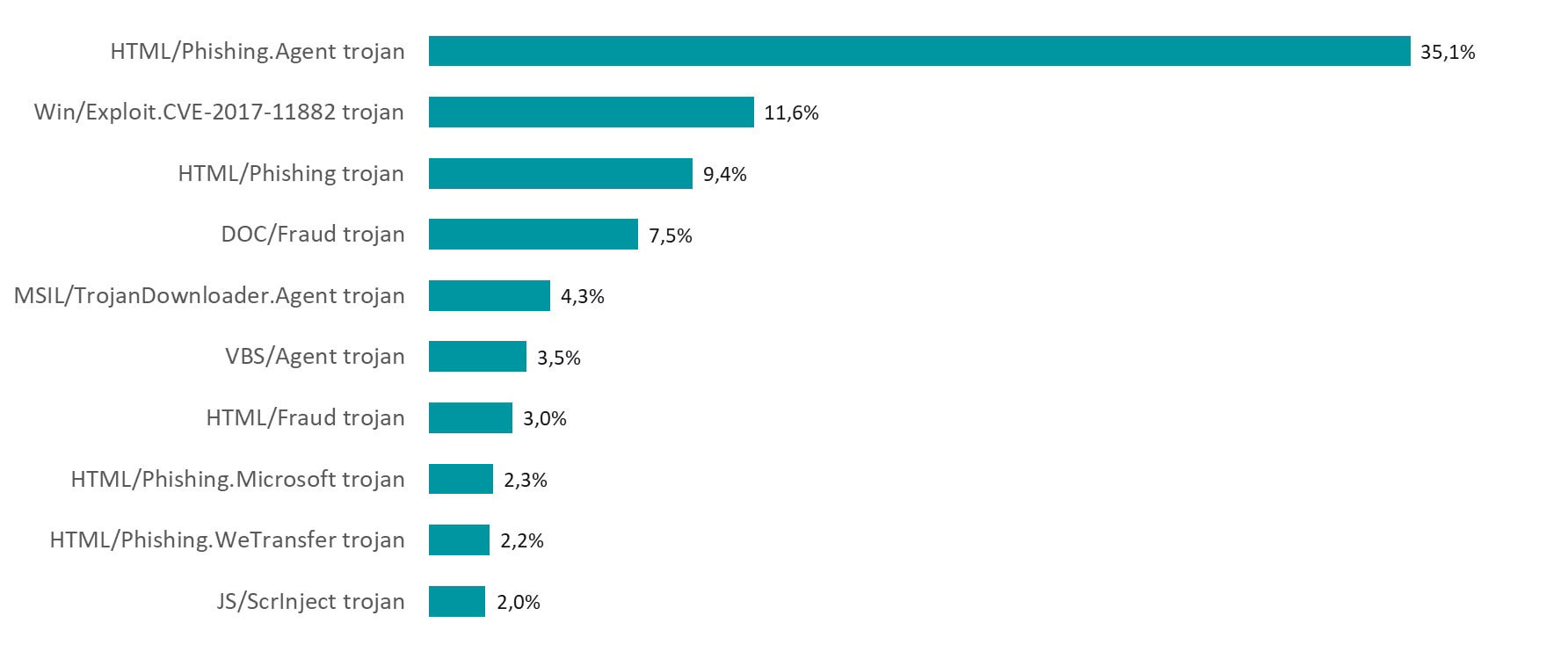

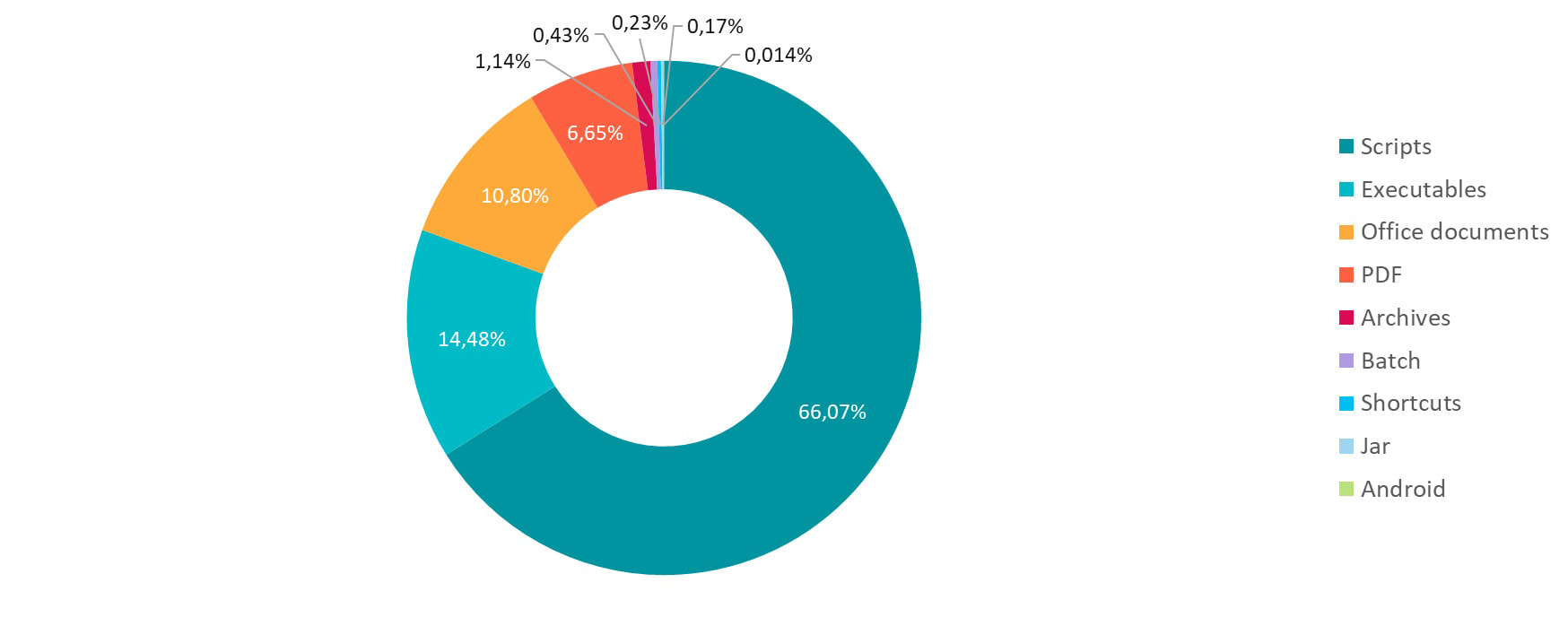

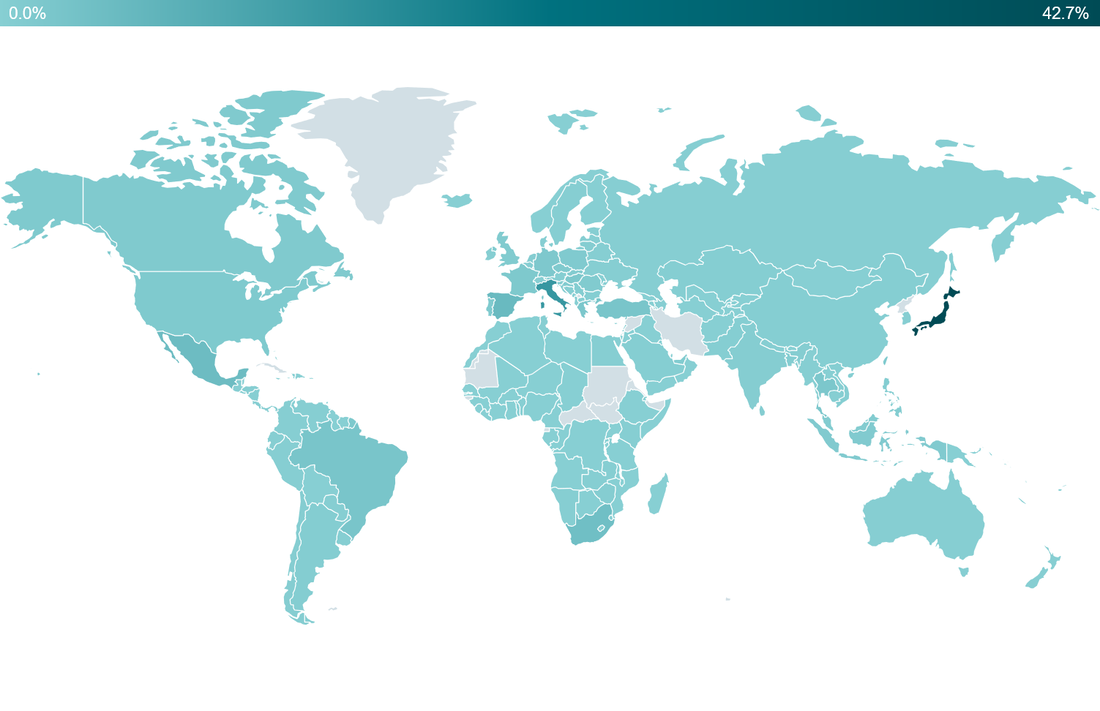

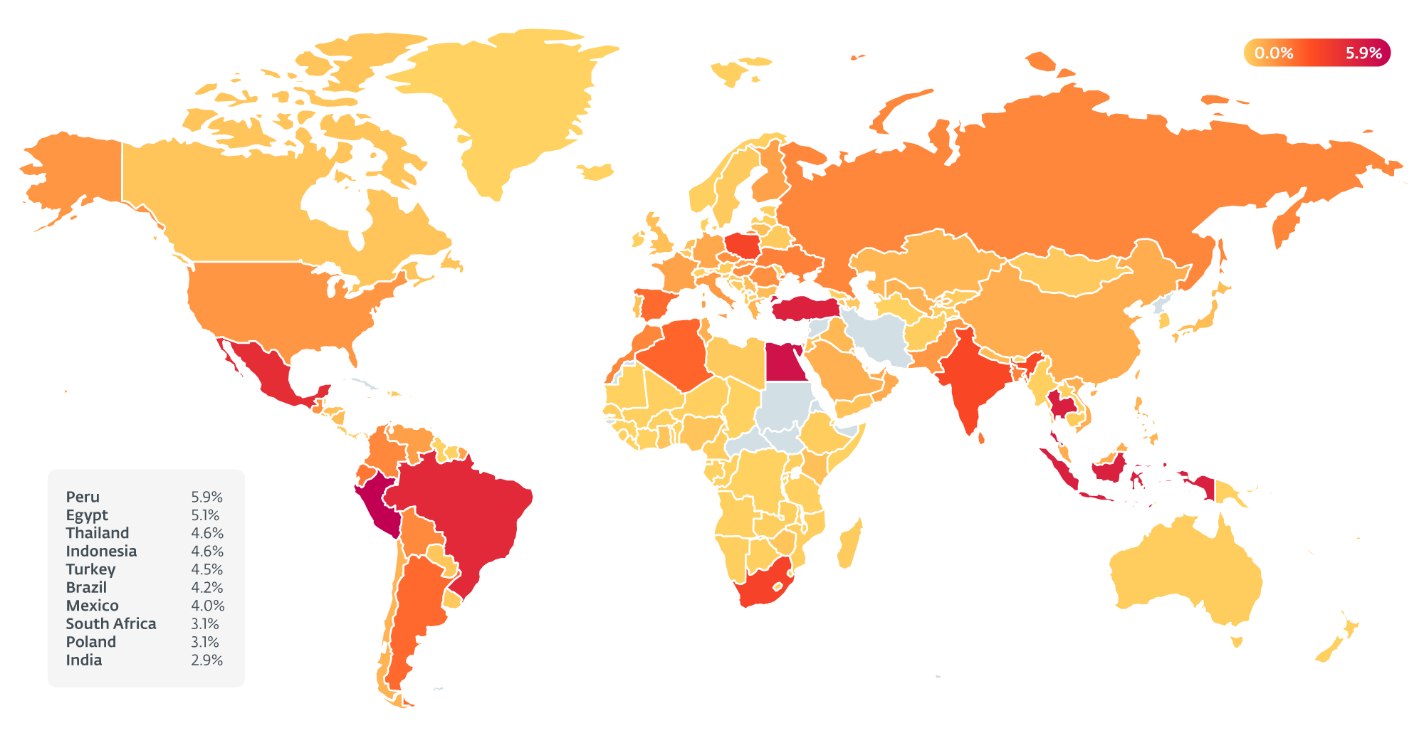

De acordo com a telemetria da ESET, o grupo tem como alvo as embaixadas estrangeiras na Bielorrússia, e a ESET identificou quatro países cujos funcionários das embaixadas foram visados: dois da Europa, um do Sul da Ásia e um de África. A ESET estima que o MoustachedBouncer está muito provavelmente alinhado com os interesses da Bielorrússia e é especializado em espionagem, especificamente contra embaixadas estrangeiras na Bielorrússia. O MoustachedBouncer utiliza técnicas avançadas para comunicações de Comando e Controlo (C&C), incluindo a interceção de redes ao nível do ISP para o implante Disco, emails para o implante NightClub e DNS num dos plugins NightClub. Embora a ESET Research monitorize o MoustachedBouncer como um grupo separado, encontrou elementos que fazem com que estime com baixa confiança que ele está a colaborar com outro grupo de ciberespionagem ativo, o Winter Vivern, que teve como alvo funcionários do governo de vários países europeus, incluindo a Polónia e a Ucrânia, em 2023. “Para comprometer os seus alvos, os operadores do MoustachedBouncer adulteram o acesso à Internet das suas vítimas, provavelmente ao nível do ISP, fazendo o Windows acreditar que está por detrás de um portal cativo. Para os intervalos de IP visados pelo MoustachedBouncer, o tráfego de rede é redirecionado para uma página aparentemente legítima, mas falsa, do Windows Update,” afirmou Matthieu Faou, investigador da ESET que descobriu o novo grupo de ciberespionagem. “Esta técnica de adversary-in-the-middle ocorre apenas contra algumas organizações selecionadas, talvez apenas embaixadas, e não em todo o país. O cenário do AitM lembra-nos os grupos cibercriminosos Turla e StrongPity, que instalaram software trojanizado em tempo real ao nível do ISP.” “Embora não se possa descartar totalmente o comprometimento dos routers para realizar ataques AitM nas redes das embaixadas, a presença de capacidades de interceção legal na Bielorrússia sugere que a manipulação do tráfego está a acontecer ao nível do ISP e não nos routers dos alvos,” explica o investigador da ESET. Desde 2014, as famílias de malware utilizadas pelo MoustachedBouncer evoluíram, e uma grande mudança ocorreu em 2020, quando o grupo começou a utilizar ataques adversary-in-the-middle. O MoustachedBouncer opera as duas famílias de implantes em paralelo, mas numa determinada máquina, apenas uma é implantada de cada vez. A ESET acredita que o Disco é usado em conjunto com ataques AitM, enquanto o NightClub é usado para vítimas em que a interceção de tráfego ao nível do ISP não é possível devido a uma mitigação, como a utilização de uma VPN encriptada em que o tráfego da Internet é encaminhado para fora da Bielorrússia. “A principal conclusão é que as organizações em países estrangeiros onde a Internet não é de confiança devem utilizar um túnel VPN encriptado para um local de confiança para todo o seu tráfego de Internet, de modo a contornar quaisquer dispositivos de inspeção de rede. Devem também utilizar software de cibersegurança atualizado e de alta qualidade,” aconselha Faou. O implante NightClub utiliza serviços de email gratuitos, nomeadamente o serviço de webmail checo Seznam.cz e o fornecedor de webmail russo Mail.ru, para roubar dados. A ESET acredita que os atacantes criaram as suas próprias contas de email, em vez de comprometerem contas legítimas. O MoustachedBouncer concentra-se no roubo de ficheiros e na monitorização de discos, incluindo os externos. As capacidades do NightClub também incluem a gravação de áudio, a captura de screenshots e o registo de teclas premidas. Para mais detalhes técnicos sobre o MoustachedBouncer, leia o artigo completo aqui. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/MoustachedBouncer/ A ESET, empresa europeia líder em soluções de cibersegurança, divulgou dados exclusivos para Portugal que revelam a prevalência das ameaças detetadas em emails na primeira metade do ano. A telemetria da ESET, cujos resultados foram recentemente compilados num Relatório de Ameaças correspondentemente ao período de dezembro de 2022 a maio de 2023 (ou H1 2023), fornece sinais valiosos da atual paisagem de ciberameaças para os utilizadores em Portugal. Entre todas as ciberameaças nas várias categorias registadas pela ESET em H1 2023, a ameaça com maior expressão no território português foi a ameaça de email HTML/Phishing.Agent trojan, que constituiu 27,67% das deteções. Esta ameaça, que na sua categoria específica representa mais de um terço das deteções (35,1%), refere-se a documentos HTML maliciosos enviados por email que, quando abertos num navegador web, remetem o utilizador para um site de phishing. Tipicamente, esse site fraudulento terá a aparência legítima de um fornecedor de serviços bancários, pagamento ou rede social. Como acontece habitualmente com ciberameaças de elevada expressão, a HTML/Phishing.Agent Trojan registou um grande número de deteções a nível global. Esta ameaça de email teve especial incidência no Japão, Estados Unidos e Reino Unido. Além das ameaças de email relacionadas com tentativas de phishing, outra ameaça de email em destaque em Portugal durante a primeira metade do ano foi a DOC/Fraud Trojan (7,5% das deteções na sua categoria), que, à imagem do que a ESET registou globalmente, reflete um crescimento das tentativas de sextortion. Esta ameaça cobre sobretudo documentos Microsoft Word com vários tipos de conteúdos fraudulentos, distribuídos como anexos de email. Os principais tipos de anexo de email maliciosos em Portugal na primeira metade de 2023 foram os scripts (66,07%), que são muitas vezes utilizados por cibercriminosos para automatizar processos em tentativas de phishing. Os executáveis (14,48%) e os documentos de Office (10,8%) também foram anexos maliciosos populares entre cibercriminosos na primeira metade do ano. Para mais informações, consulte o Relatório de Ameaças H1 2023 da ESET. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Ameacas-de-email-lideram-ciberameacas-em-Portugal/ O novo Relatório de Ameaças da ESET revela a incrível capacidade de adaptação dos cibercriminosos a medidas de segurança: através da exploração de vulnerabilidades, acessos não-autorizados, acesso a informação sensível, ou fraude a utilizadores vulneráveis. A ESET divulgou o seu Relatório de Ameaças relativo à primeira metade de 2023 (H1 2023), resumindo as principais estatísticas dos sistemas de deteção da ESET e destacando exemplos das suas análises de cibersegurança, incluindo o regresso dos emails fraudulentos de “sextortion” e o aumento das apps de empréstimos fraudulentas. O Relatório de Ameaças H1 2023 da ESET (que cobre o período de dezembro de 2022 a maio de 2023) revela as novas tendências e adaptabilidade dos agentes maliciosos, com exploração de vulnerabilidades, acessos não-autorizados, acesso a informação sensível, ou fraude a utilizadores vulneráveis. Um dos principais motivos para as mudanças nos padrões de ataque são as políticas de segurança mais estritas introduzidas pela Microsoft, em particular na abertura de ficheiros que autorizam macros. Numa tentativa de contornar as medidas de segurança da Microsoft, cibercriminosos substituíram os macros do Office por ficheiros OneNote maliciosos, tirando partido da capacidade de incorporar scripts e ficheiros diretamente no OneNote. Em resposta, a Microsoft ajustou a configuração predefinida, levando os cibercriminosos a continuar a explorar vetores de ataque alternativos, com a intensificação dos ataques de força bruta contra os servidores Microsoft SQL a representar potencialmente uma das abordagens de substituição testadas. No âmbito do ransomware, a telemetria da ESET apresentada no Relatório de Ameaças H1 2023 sugere que agentes maliciosos estão cada vez mais a reutilizar código-fonte anteriormente divulgado para desenhar novas variantes de ransomware. E embora as ameaças de criptomoeda estejam a decrescer de forma constante, as atividades cibercriminosas relacionadas com criptomoeda continuam a persistir, nomeadamente técnicas de “cryptomining” e “cryptostealing”, que estão a ser incorporadas em mais variantes de malware. Noutras ameaças vocacionadas para o enriquecimento financeiro, a ESET observou no Relatório de Ameaças H1 2023 o regresso do chamados emails fraudulentos de sextortion, que exploram os receios das pessoas em relação às suas atividades online, bem como um crescimento alarmante de aplicações de empréstimos fraudulentas, que se fazem passar por serviços legítimos de empréstimo pessoal e que tiram partido de indivíduos vulneráveis com necessidades financeiras urgentes. Para mais informações, consulte o Relatório de Ameaças H1 2023 da ESET. Foto: https://fotos.aempress.com/WhiteHat/ESET/Relatorio-de-Ameacas-H1-2023/

Deteções do Emotet pela ESET: Jan 2022 – Jun 2023 A ESET, empresa europeia líder em soluções de cibersegurança, revela as mais recentes atividades do infame Emotet desde o seu regresso à paisagem das ciberameaças no final de 2021.O Emotet é uma família de malware ativa desde 2014, operada por um grupo cibercriminoso conhecido como Mealybug ou TA542.

Embora tenha começado como um trojan bancário, o Emotet evoluiu mais tarde para uma rede de dispositivos online infetados com malware – ou botnet – tornando-se numa das ciberameaças mais prevalentes em todo o mundo. Em janeiro de 2021, o Emotet foi alvo de um takedown limitado, em resultado de um esforço internacional e colaborativo de oito países, coordenado pela Eurojust e Europol. No entanto, o Emotet voltou ao ativo em novembro de 2021 com várias campanhas de spam, que terminaram abruptamente em abril de 2023. Nas suas últimas campanhas de 2022-2023, a maioria dos ataques detetados pela ESET visaram em particular o Sul da Europa e o Japão. “O Emotet propaga-se através de emails de spam. Pode extrair informações e distribuir malware third-party a computadores comprometidos. Os operadores do Emotet não são muito exigentes quanto aos seus alvos, instalando o seu malware em sistemas pertencentes a indivíduos e empresas de todas as dimensões,” comentou a propósito o investigador da ESET Jakub Kaloč. Ao longo do final de 2021 e até meados de 2022, o Emotet propagou-se principalmente através de documentos maliciosos do Microsoft Word e Microsoft Excel com macros VBA incorporados. Em julho de 2022, a Microsoft mudou as regras do jogo para todas as famílias de malware como o Emotet ao desativar os macros VBA em documentos obtidos na Internet. “A desativação do principal vetor de ataque do Emotet fez com que os seus operadores procurassem novas formas de comprometer os seus alvos. O grupo Mealybug começou a fazer experiências com ficheiros LNK e XLL maliciosos. Em 2023, os operadores do Emotet executaram três campanhas distintas de spam malicioso (ou ‘malspam’), onde cada uma testava uma via de invasão e técnica de engenharia social ligeiramente diferentes,” continuou Kaloč. “No entanto, o tamanho cada vez menor dos ataques e as constantes mudanças na abordagem podem sugerir uma insatisfação com os resultados.” Após o seu ressurgimento, o Emotet recebeu várias atualizações. As características mais assinaláveis foram o facto de o botnet ter mudado o seu esquema de encriptação e ter implementado várias novas técnicas de camuflagem para proteger os seus módulos. Os operadores do Emotet investiram esforços significativos para evitar a monitorização e o rastreio do seu botnet desde o seu regresso. Além disso, implementaram vários módulos novos e melhoraram os existentes para se manterem rentáveis. O Emotet propaga-se através de emails de spam, e as pessoas confiam muitas vezes nesses emails porque utilizam com sucesso uma técnica de sequestro de threads de email. Antes do seu takedown, o Emotet usava módulos designados de Outlook Contact Stealer e Outlook Email Stealer, que eram capazes de roubar emails e informações de contacto do Outlook. No entanto, como nem todas as pessoas usam o Outlook, o Emotet pós-takedown também se concentrou numa aplicação de email alternativa gratuita (Thunderbird). Além disso, começou a usar o módulo Google Chrome Credit Card Stealer, que rouba informações de cartões de crédito armazenados no browser da Google. De acordo com a investigação e telemetria da ESET, os botnets Emotet estão em silêncio desde o início de abril de 2023, muito provavelmente devido à descoberta de um novo vetor de ataque eficaz. Para mais informação técnica, consulte a investigação no WeLiveSecurity. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/O-regresso-do-Emotet A marca reuniu os seus melhores parceiros em dois eventos exclusivos e apresentou várias novidades sobre a nova oferta B2B com especial foco no Vulnerability & Patch Management. ESET Partner Meeting Lisboa A ESET, empresa europeia líder em soluções de cibersegurança, juntou os seus melhores parceiros no evento ESET Partner Meeting 2023, evento anual que decorreu nos dias 20 e 22 de junho, nas localidades de Lisboa e Gaia respetivamente. Nestes eventos participaram parceiros ESET de todo o país, tendo sido apresentadas várias novidades relacionadas com a oferta empresarial e funcionalidades tecnológicas que estarão disponíveis já no segundo semestre de 2023. Esta iniciativa permitiu ainda apresentar o posicionamento do fabricante no mercado global de cibersegurança B2B, bem como indicadores relacionados com o negócio, investimento em I&D, e oportunidades decorrentes das necessidades do mercado. Foram ainda premiados os parceiros com melhor desempenho no ano de 2022 em diversas categorias B2B. De acordo com Ricardo Neves, Marketing Manager da ESET Portugal, “a segmentação do ESET Partner Meeting 2023 em duas localidades diferentes é sinal do nosso crescimento e do aumento significativo do número de parceiros que nos acompanham. Queremos cada vez mais criar momentos diferenciadores, dedicados e com mais proximidade. Além de estreitarmos relacionamentos, foi um momento importante para apresentarmos várias novidades e soluções que permitem que os parceiros estejam na vanguarda da oferta de soluções de cibersegurança.” Na oferta empresarial, as grandes novidades estão na atualização da subscrição ESET PROTECT Complete que é agora atualizada com a nova e importante funcionalidade tecnológica Vulnerability & Patch Management (V&PM)[i], tornando esta solução de segurança mais completa para as empresas. Foi ainda apresentada uma nova oferta empresarial – ESET PROTECT Elite – que irá dar resposta às empresas que têm maiores requisitos de cibersegurança. Esta disponibiliza às organizações mais exigentes o maior nível de cibersegurança, recorrendo a várias camadas de proteção e tecnologias. De acordo com Nuno Mendes, Diretor Geral da ESET Portugal, “esta nova oferta inclui a nossa proteção moderna de endpoints, gestão de vulnerabilidades e aplicação de patches, multi-fator de autenticação, encriptação de discos, segurança de aplicações cloud (ex.: M365), deteção de ameaças zero-day e integra tecnologia XDR para reforço da prevenção, deteção e resposta para obter uma cibersegurança unificada e melhor visibilidade das ameaças." O ESET Partner Meeting 2023 em Lisboa permitiu ainda aos parceiros um passeio de catamarã pelo Rio Tejo, tendo passado por vários locais da capital como o Terreiro do Paço, Belém e Oeiras. O ESET Partner Meeting 2023 em Gaia deu oportunidade de uma visita guiada ao The Wine Experience, um dos maiores museus interativos de vinho e a várias provas numa das mais antigas caves de vinho – Taylor's Port. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/ESET-Partner-Meeting-2023/ [i] Para os utilizadores finais da ESET, a funcionalidade estará tecnicamente disponível no final de julho de 2023. Clique aqui para editar.

Investigadores da ESET, empresa europeia líder em soluções de cibersegurança, identificaram uma versão atualizada do spyware GravityRAT para Android que está a ser distribuída como as aplicações de mensagens BingeChat e Chatico. O GravityRAT é uma ferramenta de acesso remoto conhecida desde pelo menos 2015 e anteriormente utilizada em ataques direcionados na Índia. Estão disponíveis versões para Windows, Android e macOS. O responsável por detrás do GravityRAT permanece desconhecido; a ESET segue o grupo internamente como SpaceCobra.

Muito provavelmente ativa desde agosto de 2022, a campanha BingeChat ainda está em curso; no entanto, a campanha que utiliza o Chatico já não está ativa. O BingeChat é distribuído através de um website que publicita serviços de mensagens gratuitos. Notável na campanha recém-descoberta, o GravityRAT pode roubar backups do WhatsApp e receber comandos para eliminar ficheiros. As aplicações maliciosas também fornecem funcionalidades de conversação legítimas baseadas na app de código aberto OMEMO Instant Messenger. O grupo SpaceCobra ressuscitou o GravityRAT para incluir estas funcionalidades expandidas e, tal como anteriormente, a campanha utiliza aplicações de mensagens como cobertura para distribuir a backdoor do GravityRAT. De acordo com a telemetria da ESET, um utilizador na Índia foi alvo da versão atualizada do Chatico, semelhante às campanhas do SpaceCobra documentadas anteriormente, mas tanto o website como o servidor de comando e controlo associados ao Chatico estão offline neste momento. Por outro lado, a campanha que utiliza o BingeChat ainda está ativa, distribuindo o malware através de um website que requer registo, provavelmente aberto apenas quando os atacantes esperam que vítimas específicas o visitem, possivelmente com um determinado endereço IP, geolocalização, URL personalizado ou dentro de um período de tempo específico. Em qualquer caso, a ESET acredita que a campanha é altamente direcionada. Para mais detalhes técnicos sobre a campanha, leia este artigo no WeLiveSecurity (em inglês). Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/GravityRAT/ ESET revela centenas de milhares de deteções de malware camuflado para contornar ciberdefesas31/5/2023

A ESET, empresa europeia líder em soluções de cibersegurança, revelou detalhes sobre um cryptor – uma camada de defesa usada por cibercriminosos para camuflar o código de malware e evitar deteções – com circulação à escala global usado por dezenas de famílias de malware. Designado AceCryptor, esta camuflagem de malware é usada desde 2016 e contribui para espalhar malware em campanhas por todo o mundo. Só em 2021 e 2022, a telemetria avançada da ESET detetou mais de 240 mil ocorrências de malware com AceCryptor, o que equivale a mais de 10 mil deteções por mês. É provável que este cryptor seja vendido na dark web ou em fóruns clandestinos. Atualmente, muitas famílias de malware, incluindo malware usado para roubo de credenciais de cartões de crédito e dados sensíveis, contam com o AceCryptor como a sua principal proteção contra deteções. “Para os autores de malware, proteger os seus instrumentos de ataque contra a deteção é um desafio. Os cryptors são a primeira camada de defesa do malware que é distribuído. Embora os autores de ameaças possam criar e manter os seus próprios cryptors personalizados, para os autores de ameaças de malware projetado para o cibercrime automatizado – ou crimeware – muitas vezes pode ser demorado ou tecnicamente difícil manter um cryptor num estado totalmente indetetável. A procura por essa camuflagem deu origem a várias opções de cryptor-como-serviço que incluem malware,” explicou a propósito o investigador da ESET Jakub Kaloč. Malware protegido com AceCryptor Entre as famílias de malware detetadas que usaram o AceCryptor, uma das mais prevalentes foi o RedLine Stealer – um malware disponível para compra em fóruns clandestinos e usado para roubar credenciais de cartão de crédito e outros dados confidenciais, fazer upload e download de ficheiros, e até mesmo roubar criptomoedas. O RedLine Stealer foi detetado pela primeira vez no início de 2022, e os seus distribuidores têm usado o AceCryptor desde então. Como o AceCryptor é usado por vários agentes maliciosos, o malware nele incluído é distribuído de várias maneiras. De acordo com a telemetria da ESET, os dispositivos foram expostos ao malware com AceCryptor principalmente através de instaladores fraudulentos de software pirata ou emails de spam com anexos maliciosos. Como muitos agentes maliciosos usam o AceCryptor, qualquer pessoa pode ser afetada. Devido à diversidade do malware incluído, é difícil estimar a gravidade das consequências para uma vítima comprometida. O AceCryptor pode ter sido implementado por outro malware, já em execução no sistema da vítima, ou, se a vítima foi diretamente afetada, por exemplo, pela abertura de um anexo de email malicioso. Monitorização para proteção A atribuição do AceCryptor a um determinado agente malicioso não é por enquanto possível. Contudo, a ESET prevê que o AceCryptor continue a ser amplamente utilizado. Uma monitorização atenta ajudará a prevenir e descobrir novas campanhas de famílias de malware com este cryptor. Durante 2021 e 2022, a ESET protegeu mais de 80 mil clientes afetados por malware cujo código estava ofuscado com AceCryptor. Para mais informações, consulte a investigação da ESET. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/AceCryptor/ ESET expõe grupos cibercriminosos por todo o mundo no seu mais recente relatório de atividade APT16/5/2023

A ESET, empresa europeia líder em soluções de cibersegurança, lançou o seu relatório de atividade APT para o quarto trimestre de 2022 e primeiro trimestre de 2023, resumindo as atividades de certos grupos APT (“advanced persistent threat”) que foram observados, investigados e analisados por investigadores da ESET desde outubro de 2022 até ao final de março de 2023. Parte do relatório também menciona alguns eventos previamente cobertos pelo relatório de atividade APT do terceiro quadrimestre de 2022. Isto deve-se à decisão da ESET de lançar este relatório semianualmente, com a edição atual a cobrir o quarto trimestre de 2022 e primeiro de 2023, e a próxima a cobrir o segundo e terceiro trimestre de 2023.

Durante o período monitorizado, vários grupos cibercriminosos associados à China focaram os seus ataques em organizações europeias, aplicando táticas como a implementação de backdoors – malware que permite ultrapassar o processo de autenticação ou encriptação normal de um sistema. Por exemplo, o grupo Ke3chang implementou uma nova variante da backdoor Ketrican, enquanto o grupo Mustang Panda utilizou duas novas backdoors. O grupo MirrorFace visou o Japão, recorrendo a novas formas de distribuir malware, enquanto a operação ChattyGoblin comprometeu uma empresa de jogo nas Filipinas através dos seus agentes de suporte. Os grupos associados à Índia SideWinder e Donot Team continuaram a atacar instituições governamentais no Sul da Ásia, com o primeiro a focar-se no setor da educação na China e o segundo a desenvolver a sua framework yty, que consiste numa cadeia de downloaders cujo objetivo final é descarregar uma backdoor, mas também a implementar o RAT (trojan de acesso remoto) Remcos comercialmente disponível. Ainda no Sul da Ásia, a ESET detetou um alto número de tentativas de phishing na plataforma de webmail Zimbra. No Médio Oriente, o grupo associado ao Irão MuddyWater parou de usar a ferramenta de acesso remoto SimpleHelp durante este período para distribuir malware pelas suas vítimas, optando por scripts PowerShell. Em Israel, o grupo OilRig implementou uma nova backdoor personalizada a que a ESET chamou Mango e o downloader SC5k, enquanto o grupo POLONIUM usou uma backdoor CreepySnail modificada. Grupos associados à Coreia do Norte como o ScarCruft, Andariel e Kimsuky continuaram a focar-se na Coreia do Sul e entidades relacionadas usando as suas ferramentas habituais. Para além de visar os funcionários de uma empresa de defesa na Polónia com uma oferta de emprego da Boeing falsa, o grupo Lazarus também mudou o seu foco dos seus alvos tradicionais para uma empresa de gestão de dados na Índia, utilizando engenharia social temática da Accenture. A ESET identificou ainda malware Linux a ser implementado numa das suas campanhas. Os grupos APT associados à Rússia estiveram especialmente ativos na Ucrânia e países da União Europeia, com o grupo Sandworm a distribuir wipers (malware que apaga dados), incluindo um novo a que a ESET chamou SwiftSlicer, e os grupos Gamaredon, Sednit e Dukes a utilizarem emails de spearphishing (phishing direcionado a alvos específicos). Finalmente, a ESET detetou que a previamente mencionada plataforma de email Zimbra também foi explorada pelo grupo Winter Vivern, particularmente ativo na Europa, e notou uma redução significativa na atividade do grupo SturgeonPhisher, que normalmente se foca nos funcionários governamentais de países da Ásia Central com emails de spearphishing, levando a ESET a acreditar que o grupo está neste momento a reequipar-se. As atividades maliciosas descritas neste relatório de atividade APT foram detetadas pelos produtos da ESET; a informação partilhada baseia-se principalmente em telemetria proprietária da ESET e foi verificada pela ESET Research. Leia o relatório completo aqui. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/ESET-APT-Activity-Report-Q4-2022-Q1-2023/ A ESET, empresa europeia líder em soluções de cibersegurança, descobriu uma campanha de ciberataques na qual os sistemas de atualização de apps legítimas foram manipulados para também distribuir o malware MgBot. Este malware é o principal instrumento de ciberespionagem do grupo malicioso Evasive Panda, a quem a ESET atribui o ataque. A investigação da ESET revela que esta campanha, que visou utilizadores na China continental, teve início em 2020. A maioria das vítimas faz parte de uma organização não governamental internacional. “O grupo Evasive Panda utiliza uma backdoor personalizada conhecida como MgBot, que tem registado pouca evolução desde a sua descoberta em 2014. Tanto quanto sabemos, a backdoor não foi utilizada por nenhum outro grupo. Portanto, atribuímos esta atividade ao Evasive Panda com elevada confiança,” comentou a propósito o investigador da ESET Facundo Muñoz, que descobriu esta campanha de ciberataques. “Durante nossa investigação, descobrimos que ao realizar atualizações automáticas, vários componentes legítimos de software de aplicações também descarregaram instaladores da backdoor MgBot a partir de URLs e endereços IP legítimos,” explicou o investigador. Quando os investigadores da ESET analisaram a probabilidade de vários métodos que poderiam explicar como os agentes maliciosos conseguiram distribuir o malware através de atualizações legítimas, dois cenários destacaram-se: (1) cadeia de fornecimento comprometida; e (2) ataques do tipo “adversary-in-the-middle” (AitM), que que permitem aos hackers intercetar e modificar comunicações entre duas partes, como um utilizador e um website ou serviço, para roubar informação. “Dada a natureza específica dos ataques, especulamos que os agentes maliciosos tiveram de comprometer os servidores de atualização do QQ[i] para introduzir um mecanismo de identificação dos utilizadores visados, a fim de distribuir o malware, filtrar os utilizadores não visados e distribuir-lhes atualizações legítimas. Isto porque registámos casos em que as atualizações legítimas foram descarregadas através dos mesmos protocolos violados,” afirmou Muñoz. “Por outro lado, as abordagens AitM seriam possíveis se os agentes maliciosos conseguissem comprometer dispositivos vulneráveis, como routers ou gateways, e se os agentes maliciosos pudessem ter obtido acesso à infraestrutura do ISP.” A arquitetura modular da MgBot permite-lhe alargar a sua funcionalidade através da receção e implementação de módulos no sistema comprometido. As funcionalidades da backdoor incluem a gravação de teclas premidas; roubo de ficheiros, credenciais e conteúdos das aplicações de mensagens das apps QQ e WeChat; e a captura de streams de áudio e de texto copiado para a área de transferência. O grupo Evasive Panda (também conhecido como BRONZE HIGHLAND e Daggerfly) é um grupo APT de língua chinesa, ativo desde pelo menos 2012. A ESET observou as atividades de ciberespionagem do grupo contra indivíduos na China continental, Hong Kong, Macau e Nigéria. Para mais informação técnica, consulte a investigação da ESET. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Evasive-Panda [i] QQ é uma aplicação de mensagens instantâneas amplamente usada na China. A ESET, empresa europeia líder em soluções de cibersegurança, revelou os resultados de uma nova investigação sobre dispositivos de redes empresariais que foram descartados e revendidos no mercado de usados. Depois de analisar dados de configuração de 16 dispositivos de rede distintos, a ESET descobriu que mais de 56% continham dados empresariais sensíveis. Esta investigação chama a atenção para a importância de seguir protocolos e processos de segurança adequados quando as empresas se desfazem de hardware. Dos nove dispositivos de rede que possuíam dados de configuração completos disponíveis:

As organizações descartam frequentemente tecnologia envelhecida através de outras empresas, que são encarregadas de verificar a destruição ou descarte seguro do equipamento e a eliminação dos dados nele contidos. Quer se trate de um erro cometido por uma empresa de e-waste ou dos próprios processos de eliminação da empresa, foi encontrada uma série de dados nos routers, incluindo:

A ESET lembra às organizações da importância de verificar se estão a utilizar serviços de uma empresa third-party competente para eliminar os dispositivos, ou se estão a tomar todas as precauções necessárias caso seja a própria organização a tratar desse descarte. Esse procedimento deve estender-se não só a routers e discos rígidos, mas também a qualquer dispositivo que faça parte da rede. A ESET recomenda ainda que as organizações sigam as diretrizes do fabricante dos seus dispositivos para remover todos os dados de um dispositivo antes de este sair fisicamente das suas instalações, o que é um passo simples que muitos funcionários de TI podem assumir. Para mais informações, consulte o white paper sobre descarte seguro de dispositivos. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Routers-empresariais |

Marcas e Empresas

Tudo

Data

Abril 2024

|

Feed RSS

Feed RSS