Os investigadores da ESET, empresa global líder em soluções de cibersegurança, descobriram e analisaram três vulnerabilidades que estão a afetar vários modelos de portáteis Lenovo. A exploração destas vulnerabilidades permite a cibercriminosos implementar e executar malware ao nível do firmware UEFI na forma de implantes flash SPI como LoJax ou implantes ESP como ESPecter, descoberto recentemente pela ESET. A ESET reportou todas as descobertas à Lenovo em outubro de 2021. No total, a lista de dispositivos afetados contém mais de 100 modelos de portáteis diferentes, com milhões de utilizadores em todo o mundo. De acordo com a investigação da ESET, as ameaças ao nível do UEFI podem ser extremamente furtivas e perigosas. Estas ameaças são executadas nos primeiros estágios do processo de boot, antes de transferirem controlo para o sistema operativo. Na prática, isto significa que elas podem contornar quase todas as medidas de segurança e mitigação superiores que contribuem para prevenir ataques. A ESET detetou três vulnerabilidades diferentes, designadas CVE-2021-3970, CVE-2021-3971, CVE-2021-3972. As duas primeiras tratam-se essencialmente de backdoors “seguras” integradas no firmware UEFI que podem ser ativadas para desligar as proteções flash SPI ou a funcionalidade UEFI Secure Boot a partir de um processo privilegiado de modo de utilizador durante o tempo de funcionamento do sistema operativo. Já a terceira vulnerabilidade permite a leitura/escrita arbitrária de/para SMRAM, que pode levar à execução de código malicioso com privilégios SMM e potencialmente levar à implementação de um implante flash SPI. O boot e serviços UEFI oferecem as funções e estruturas de dados básicas necessárias para os drivers e aplicações fazerem o seu trabalho, como a instalação de protocolos, localização de protocolos existentes, alocação de memória, manipulação variável do UEFI, entre outros. Por sua parte, o SMM é um modo de execução altamente privilegiado dos processadores. O seu código está escrito no contexto do firmware do sistema e é tipicamente usando para várias funções, incluindo gestão energética avançada, execução de código proprietário OEM, e atualizações de firmware seguras. Os investigadores da ESET recomendam fortemente que todos os utilizadores de portáteis Lenovo verifiquem a lista de dispositivos afetados e atualizem o seu firmware de acordo com as instruções do fabricante. Para mais informação técnica, consulte o artigo completo no WeLiveSecurity. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Vulnerabilidades-em-portateis-Lenovo

Os investigadores da ESET, empresa global líder em soluções de cibersegurança, analisaram três aplicações Android maliciosas que visam os clientes de 8 bancos na Malásia. Para tirar proveito dos clientes, que devido à pandemia optam cada vez mais por fazer compras online, os cibercriminosos estão a persuadir estes utilizadores a descarregar aplicações maliciosas de comércio eletrónico. Nesta campanha em curso, que a ESET reconhece poder expandir-se para outros países, os agentes maliciosos estão a tentar roubar informações bancárias através de websites falsos com uma aparência legítima, por vezes copiados exatamente da fonte. Estes websites usam domínios semelhantes aos serviços que estão a tentar replicar. Reportada originalmente no final de 2021, a campanha persuade potenciais vítimas a descarregar malware Android de comércio eletrónico a partir de botões nos websites maliciosos. Em vez de direcionarem os utilizadores para o Google Play, os botões encaminham os utilizadores para servidores sob o controlo dos cibercriminosos. Para ser bem-sucedido, este ataque requer que as vítimas autorizem a opção “Install unknown apps”, que não está ativa por definição, nos seus dispositivos. Após fazerem uma compra nestas apps, as vítimas podem pagar com cartão de crédito, ou transferindo o montante a partir das suas contas bancárias. À data desta investigação da ESET, não era possível selecionar a opção de pagamento com cartão. Escolhendo o método de transferência direta, é apresentada uma página falsa para pagamento com opção de seleção de um dos 8 bancos malaios, pedindo-se depois a introdução das credenciais. Após os utilizadores submeterem a sua informação, recebem uma mensagem de erro, informando-os que o nome de utilizador ou palavra-passe introduzidas são inválidas. Neste momento, as credenciais introduzidas são enviadas para os operadores do malware. Para garantir que os agentes maliciosos obtêm as informações bancárias dos utilizadores, as aplicações falsas de comércio eletrónico também encaminham todas as mensagens SMS recebidas pelos utilizadores para os cibercriminosos caso contenham códigos de autentificação de 2 fatores enviados pelo banco. As três aplicações analisadas pela ESET contêm o mesmo código maliciosos. A especialista em cibersegurança concluiu que as aplicações podem ser atribuídas ao mesmo agente malicioso. No Threat Report do último quadrimestre de 2021, a ESET observou um crescimento alarmante nas deteções de malware em serviços bancários por Android, que aumentaram 428% em 2021 em comparação com 2020. E embora esta campanha vise, para já, alvos exclusivamente da Malásia, há um potencial de expansão das atividades maliciosas para outros países e bancos. Além disso, apesar de neste momento os atacantes estarem a perseguir credenciais bancárias, é possível que no futuro também procurem roubar informações de cartão de crédito. Para mais informações, incluindo dicas de como se proteger contra este tipo de ameaça, consulte o artigo completo no WeLiveSecurity. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Campanha-de-apps-Android-falsas-na-Malasia Em resposta à chocante decisão do governo russo de invadir a Ucrânia, a ESET, empresa líder em soluções de cibersegurança na União Europeia, anunciou hoje que vai suspender todas as novas vendas a quaisquer indivíduos, empresas e organizações na Rússia e Bielorrússia. Anteriormente, vendas ao governo russo e entidades associadas já estavam suspendidas desde 2016, quando este introduziu regras fiscais, legislação e processos de certificação que favoreciam fornecedores locais. Complementando esta decisão, a resposta integrada da ESET à invasão inclui outras medidas:

Como fornecedor europeu de soluções de segurança digital há mais de 30 anos, a ESET tem contribuído para a diversidade de software de segurança na Ucrânia, Rússia e em todo o mundo. Sendo o maior fornecedor não nacional de proteção endpoint na Rússia, a ESET não decidiu suspender as suas vendas no país de ânimo leve, mas a sua prioridade neste momento é apoiar a Ucrânia e os seus cidadãos. Outras medidas estão sob consideração e serão anunciadas no devido momento. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Guerra-na-Ucrania Múltiplas organizações na Ucrânia foram atingidas por um ciberataque baseado num novo malware “apagador de dados” chamado HermeticWiper, que comprometeu centenas de computadores nas suas redes, descobriu a empresa de cibersegurança ESET.

O evento ocorreu algumas horas depois de uma série de ataques DDoS terem derrubado vários websites importantes naquele país. Detetado por produtos da ESET como Win32/KillDisk.NCV, o “apagador de dados” foi identificado pela primeira vez por volta das 15:00 (hora de Lisboa), na quarta-feira, dia 23 de fevereiro. No entanto, a assinatura temporal do malware mostra que foi compilado a 28 de dezembro de 2021, indicando que o ataque provavelmente já estava planeado há algum tempo. O HermeticWiper tira partido de controladores legítimos de um popular software de gestão de disco. De acordo com investigadores da ESET, “o malware abusa de controladores legítimos do software EaseUS Partition Master de forma a corromper dados”. Para além disso, os atacantes usaram um certificado genuíno atribuído a uma empresa baseada no Chipre chamada Hermetica Digital Ltd., daí o nome do malware. Em pelo menos um dos casos, os atacantes já tinham acesso à rede do alvo antes de instalarem o malware. Em meados de janeiro, outro “apagador de dados” percorreu a Ucrânia. Designado WhisperGate, o malware disfarçado de ransomware tinha semelhanças ao ataque NotPetya que atingiu a Ucrânia em junho de 2017 antes de se espalhar pelo resto do mundo. Consulte o artigo completo, em desenvolvimento, no WeLiveSecurity (em inglês). Mais informação: https://www.eset.com/pt Nos últimos anos, serviços como o Telegram e o TikTok começaram a ser adotados para conduzir atividades ilegais que no passado recente estavam firmemente estabelecidas nos locais mais obscuros da Internet. Atividades ilegais comumente associadas à dark web estão hoje a ser conduzidas em serviços de comunicação instantânea e redes sociais “a céu aberto”. Esta é principal conclusão de uma investigação conduzida pela ESET, que detetou a venda ilegal de drogas, dinheiro contrafeito e até mesmo certificados digitais COVID-19 em plataformas como o Telegram e o TikTok. O encerramento constante de mercados ilegais na dark web e a dificuldade de atrair clientes aos cantos mais obscuros da Internet têm motivado a expansão dos negócios ilegais para as redes sociais “mainstream”, com especial destaque para o serviço de comunicação instantânea Telegram. Esta plataforma gratuita ganhou popularidade graças à sua política de uso centrada na privacidade das comunicações. E foi precisamente o seu caráter privado que chamou a atenção de cibercriminosos, que atualmente vendem todo o tipo de produtos e serviços ilegais através desta app legítima. A ESET descobriu que grupos no Telegram onde são conduzidas atividades ilegais – alguns dos quais contam com centenas de milhares de membros – podem ser localizados numa questão de momentos e com apenas alguns cliques, abrindo o novo mercado negro a uma audiência previamente inacessível. Também no TikTok, uma plataforma não encriptada, já foram detetadas contas que, de forma destemida, tentam vender drogas aos seus utilizadores, revelando mais um canal de comunicação legítimo atualmente usado por traficantes e para negócios fraudulentos. A dificuldade de apanhar cibercriminosos na “web aberta” Os cibercriminosos estão a tirar partido da proteção da privacidade implícita em serviços como o Telegram. Juntamente com as redes privadas virtuais (Virtual Private Network - VPN) e outras ferramentas para escapar à captura, é quase impossível localizar quem utiliza o Telegram para negócios ilícitos. Mesmo quando os dispositivos são apreendidos (como acontece por vezes em grandes operações) é pouco provável que sejam encontradas provas suficientes nos dispositivos devido às características das “disappearing messages” e outras técnicas populares. As autoridades competentes estão cada vez mais preparadas para combater o cibercrime, mas trata-se, em todo o caso, de uma perseguição de natureza sensível. Apesar da política de moderação mais permissiva do Telegram poder ser alvo de críticas, a comunicação encriptada e a privacidade dos utilizadores são mais-valias para a cibersegurança geral. Para responder à proliferação dos mercados ilegais no serviço, o Telegram filtrou algumas palavras-chave que deixaram de poder ser pesquisadas pelos utilizadores, mas os cibercriminosos têm procurado contornar essa medida criando e divulgando novas palavras para que os produtos e serviços permaneçam pesquisáveis. O Telegram e outras redes sociais continuarão provavelmente a ser utilizados de forma mais dúbia, contribuindo para o mercado negro. Os canais que permitem a privacidade serão sempre favorecidos por quem quer permanecer escondido, sendo vital a todos os utilizadores permanecerem conscientes do problema. Leia o artigo completo no WeLiveSecurity para mais informações. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Como-a-dark-web-se-esta-a-espalhar-pelas-redes-sociais/

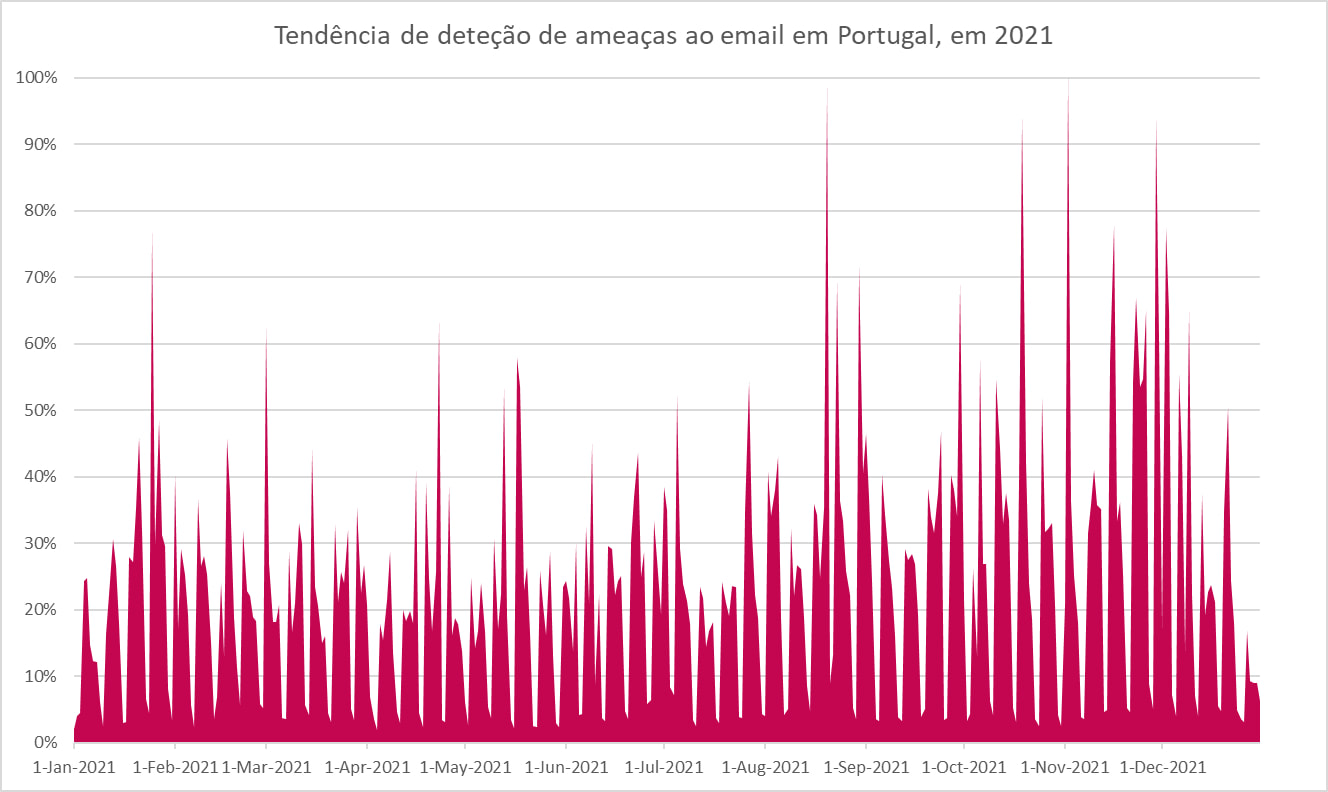

A ESET, empresa europeia líder em soluções de cibersegurança, lançou hoje o seu relatório do terceiro quadrimestre do ano, o Threat Report T3 2021, que compila as principais estatísticas dos seus sistemas de deteção, destacando exemplos notáveis da sua investigação na área da cibersegurança e revelando informação exclusiva sobre ameaças atuais. Enquanto relatório de ameaças final do ano passado, que cobre o período correspondente aos meses de setembro a dezembro, o Threat Report T3 2021 inclui ainda comentários sobre tendências gerais observadas ao longo do ano, bem como previsões para 2022. Deteções de ameaças de cibersegurança intensificam-se em Portugal Em Portugal, em linha com os amplamente divulgados ciberataques a conhecidas empresas de media e telecomunicações, a ESET registou um crescimento nas deteções de ameaças de cibersegurança em relação ao quadrimestre anterior. Entre as mais de 100 mil ameaças detetadas (um crescimento de 17,5% em comparação com T2 2021), registou-se a especial prevalência do exploit “Win/Exploit.CVE-2017-11882 trojan” (11% das ameaças detetadas), que se aproveitava de uma vulnerabilidade do Microsoft Equation Editor incluído habitualmente no MS Office, e do programa malicioso “HTML/Phishing.Agent trojan" (8%), que envolve uma tentativa de ataque de phishing, redirecionando o utilizador para uma página fraudulenta. Foi também em Portugal que a investigação da ESET registou mais de 3 mil milhões de tentativas de ataque do tipo Remote Desktop Protocol (RDP), que permitem a um computador conectar-se a outro ou uma rede sem contacto direto – um crescimento de 967% em relação às deteções do ano anterior. Adicionalmente, assistiu-se a um crescimento de 19,4% nas tentativas de ataque com recurso a downloaders maliciosos entre T2 e T3 2021. Visão global: desde o crescimento das ameaças ao email até ao ransomware Num panorama global, a mais recente edição do relatório da ESET revela os vetores de ataque externos mais frequentes, a razão por detrás do crescimento das ameaças ao email, e as mudanças na prevalência de certos tipos de ameaças devido às flutuações das taxas de câmbio de criptomoedas. Segundo as estatísticas da ESET para 2021, os vetores de ataque externos mais frequentes foram ataques baseados em adivinhação de palavras-passe e na vulnerabilidade ProxyLogon no Exchange Server (o servidor de correio eletrónico da Microsoft). Em agosto de 2021, uma vulnerabilidade “da família” desta vulnerabilidade, designada ProxyShell, foi também explorada por grupos maliciosos em todo o mundo para atacar servidores de Exchange. Já o ransomware superou as piores expectativas em 2021, com ataques contra infraestruturas críticas (bem como contra conhecidas empresas em Portugal), pedidos de resgate ultrajantes e mais de 5 mil milhões de dólares de transações de bitcoin ligados a potenciais pagamentos de resgate identificados apenas na primeira metade de 2021. Quando a taxa de câmbio do bitcoin atingiu o seu ponto mais alto em novembro, os especialistas da ESET observaram um afluxo de ameaças de criptomoeda, impulsionado ainda mais pela recente popularidade dos NFT. Investigações exclusivas: Novos recordes em ataques RDP e malware bancário O relatório também realça as investigações em torno da muito divulgada vulnerabilidade Log4Shell. Esta falha crítica do utilitário Log4j surgiu em meados de dezembro e, refletindo a classificação máxima de 10 em gravidade que recebeu do standard de avaliação de vulnerabilidades Common Vulnerability Scoring System (CVSS), chegou a liderar o top de ameaças em Portugal. “Apesar de apenas ser conhecido nas últimas três semanas do ano, os ataques Log4j foram o quinto vetor de intrusão externa mais comum em 2021 nas estatísticas da ESET, mostrando a rapidez com que os cibercriminosos tiram partido das novas vulnerabilidades críticas emergentes", explica Roman Kováč, chief research officer na ESET. De acordo com a telemetria da ESET, o fim do ano foi também turbulento para ataques do tipo Remote Desktop Protocol (RDP) a nível mundial. Os números das últimas semanas do último quadrimestre de 2021 bateram todos os recordes anteriores, o que representou um crescimento anual espantoso de 897% no total das tentativas de ataque bloqueadas (apesar do facto de 2021 não ter ficado marcado pelo “caos” de novos confinamentos estritos e transições precipitadas para o trabalho remoto). No mundo das comunicações móveis, a ESET observou um crescimento alarmante nas deteções de malware em serviços bancários por Android, que aumentaram 428% em 2021 em comparação com 2020, atingindo os níveis de deteção de adware. As ameaças por email, a porta de entrada para uma variedade de ataques, mais do que duplicaram. Esta tendência foi principalmente impulsionada por um aumento de emails de phishing, que mais do que compensou o rápido declínio das macros maliciosas de assinatura do Emotet nos anexos de emails. O Emotet, um infame trojan inativo durante a maior parte do ano, ressuscitou no terceiro quadrimestre de 2021, incluindo em Portugal, registando-se centenas de deteções no território nacional. Finalmente, o ESET Threat Report T3 2021 analisa ainda os resultados mais importantes das investigações levadas a cabo naquele período. A ESET descobriu o FontOnLake, uma nova família de malware que tem como alvo o Linux; um kit de bootkit UEFI de “mundo real” até aqui não documentado designado ESPecter; o FamousSparrow, um grupo de ciberespionagem que visa hotéis, governos e empresas privadas em todo o mundo, e muitos outros. No último quadrimestre do ano, os investigadores da ESET também concluíram a sua extensa série de análises profundas sobre trojans bancários na América Latina. Para mais informações, descarregue o relatório completo. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Threat-Report-T3-2021/ Em 2021, a ESET detetou em Portugal centenas de milhares de ameaças relacionadas com email, com uma aceleração de atividades maliciosas a observarem-se nos quatro últimos meses do ano. Face a esta acentuação, a ESET revela os principais sinais de que o seu email foi atacado – e o que fazer para o recuperar e prevenir ataques futuros. Entre setembro e dezembro do ano passado, a telemetria da ESET detetou os maiores picos de ameaças ao email em Portugal. A ESET, empresa europeia líder em cibersegurança, revelou que em Portugal, em 2021, foram detetadas centenas de milhares de ameaças de segurança a contas de email.

Os maiores picos foram observados entre setembro e dezembro, meses em que a ESET registou o maior número de eventos maliciosos do ano relacionados com contas de correio eletrónico. A prevalência das ameaças ao email no território português, com especial destaque para tentativas de phishing e exploit de vulnerabilidades e envio de executáveis com código malicioso, sublinha a importância de saber ler os sinais de que a conta de email foi atacada – e o que fazer para recuperar e prevenir ataques futuros. O email é usado desde há décadas e, apesar do crescimento das redes sociais e apps de comunicação instantânea, a sua presença no dia-a-dia dos utilizadores é ubíqua. A popularidade do email é, naturalmente, um forte atrativo para atividades maliciosas. O “sequestro” (hijacking) de contas de email é um projeto lucrativo para agentes maliciosos e uma experiência stressante e desconcertante para os utilizadores vítimas de ataque. As contas de email dos utilizadores armazenam dados que, uma vez roubados, podem ser monetizados. De acordo com a explicação de Ricardo Neves, Marketing Manager na ESET, “podem ser informações bancárias enviadas a um contabilista, contratos de aluguer com informações pessoais, ou informações sensíveis encaminhadas para advogados, entre muitas outras. Seja qual for o caso, estes dados, uma vez recolhidos, podem ser usados contra os utilizadores em ataques de phishing, ou explorados para levar a cabo manobras de fraude de identidade.” Adicionalmente, os cibercriminosos podem querer aceder indevidamente a contas de email para se apropriarem de credenciais de acesso a outras contas, reconfigurar os acessos e palavras-passe de outras contas, ou enviar emails de spam/phishing/maliciosos para outros contactos. Estes motivos, juntamente com as acentuadas deteções de ameaças de segurança ao email em Portugal, evidenciam a importância de permanecer atento aos sinais de ataque tanto a nível pessoal como empresarial. Como saber se a conta de email foi “sequestrada”? A ESET chama a atenção para alguns sinais comuns de que as contas de email foram “sequestradas”:

A ESET sugere usar o serviço do site HaveIBeenPwned.com, que executa uma extensa base de dados de contas de email e de telemóveis violadas, para verificar se também o seu email foi alvo de ataques. Além disso, a Google permite-lhe rever a atividade recente da sua conta ou efetuar um “Security Checkup”, que inclui atividade recente, como inícios de sessão recentes. Outros grandes fornecedores de email fornecem opções semelhantes, bem como orientações passo-a-passo para recuperar uma conta comprometida (Gmail, Yahoo Mail e Outlook.com). Como evitar que a conta de email seja atacada de novo? Para evitar passar novamente pela experiência de uma conta de email comprometida, a ESET apresenta as seguintes dicas:

Finalmente, a ESET sugere que, após um incidente grave, pode ser útil procurar contactar os seus contactos principais por email, ou mesmo através das redes sociais, além de informar o seu banco. Mais informação: https://www.eset.com/pt/ Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Ameacas-de-seguranca-ao-email-em-Portugal Donot Team: ESET descobre atividades de ciberespionagem e alvos militares e governamentais19/1/2022

A empresa de soluções de segurança informática ESET anunciou hoje que os seus investigadores descobriram campanhas de ciberataques realizadas pelo grupo “Donot Team” (também conhecido por APT-C-35 e SectorE02), tendo como alvo instalações militares e governamentais em países asiáticos.

De acordo com os investigadores da ESET, as atividades deste grupo são bastante persistentes e têm consistentemente tido como alvo as mesmas organizações desde há dois anos – pelo menos. De acordo com a telemetria da ESET, que seguiu as atividades do Donot Team durante mais de um ano, desde setembro de 2020 a outubro de 2021, este grupo APT[1] focou-se num pequeno número de alvos, sobretudo em países do sul do continente asiático, nomeadamente Bangladesh, Sri Lanka, Paquistão e Nepal. Contudo, o ataque a embaixadas desses países noutras regiões, incluindo na Europa e nos Estados Unidos, não está fora do alcance do grupo. Estes ataques estiveram focados sobretudo em organizações militares e governamentais, ministérios dos Negócios Estrangeiros e embaixadas e são motivados por ciberespionagem. O Donot Team é um grupo que conduz ciberataques desde pelo menos 2016 e que é conhecido por ter como alvo organizações e indivíduos no Sul da Ásia com malware baseado em Windows e Android. Um estudo recente realizado pela Amnistia Internacional liga o malware deste grupo a uma empresa de cibersegurança indiana que poderá estar a vender spyware ou a oferecer serviços de hackers-de-aluguer a governos na região. “Temos seguido de perto as atividades do Donot Team e detetámos várias campanhas que tiram partido de malware Windows derivado do framework de malware yty típica do grupo,” explicou o investigador da ESET Facundo Muñoz, que dirigiu esta pesquisa. Um dos factos interessantes desta investigação é que a análise de emails não denotou sinais de spoofing (falsificação). “Alguns emails foram enviados a partir das mesmas organizações que estavam a ser alvo de ataques. É possível que os atacantes tenham comprometido contas ou servidores de correio eletrónico de algumas das suas vítimas em campanhas anteriores”, concluiu Muñoz. Mais informações, incluindo detalhes técnicos, sobre esta análise e as atividades do grupo Donot Team podem ser encontradas em www.welivesecurity.com/2022/01/18/donot-go-do-not-respawn. Mais informação: https://www.eset.com/pt Fotos de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Dotnot/ [1] https://pt.wikipedia.org/wiki/Amea%C3%A7a_persistente_avan%C3%A7ada A ESET, empresa global líder em soluções de cibersegurança, realizou uma investigação detalhada sobre o abuso de controladores (drivers) vulneráveis do kernel do Windows, tendo concluído que estes constituem uma importante porta de entrada para malware. As vulnerabilidades em controladores de kernel “assinados” (ou seja, supostamente legítimos) são normalmente usadas por programadores de batotas (cheats) para videojogos de forma a contornar mecanismos antibatota, mas a ESET também observou o seu uso por grupos APT (advanced persistent threat – “ameaça persistente avançada”) e em malware tradicional. Estes controladores tornam-se frequentemente em pontos de acesso desprotegidos até ao kernel do Windows para agentes maliciosos. Entre os vários tipos de controladores do kernel do Windows (o componente central do sistema operativo) encontram-se os controladores de software que fornecem funcionalidades específicas não-relacionadas com hardware, como depuração e diagnóstico de software, análise de sistemas, etc. – um tipo de controlador que pode expandir a superfície de ataque significativamente. Embora carregar diretamente um controlador malicioso não-assinado já não seja possível nas novas versões do Windows, e rootkits de kernel sejam considerados algo do passado, continuam a existir formas de carregar código malicioso abusando de controladores assinados legítimos. A ESET descobriu que existem múltiplos controladores de diversos fornecedores de hardware e software que oferecem funcionalidades para aceder ao kernel do Windows com esforço mínimo. As vulnerabilidades mais frequentemente observadas em controladores do kernel do Windows incluem:

“Quando agentes de malware precisam de correr código malicioso no kernel do Windows em sistemas x64 com proteção de assinatura de controladores implementada, carregar um controlador de kernel assinado vulnerável é uma possibilidade. Esta técnica é conhecida como BYOVD (bring your own vulnerable driver – “traga o seu próprio controlador vulnerável”), e a ESET observou o seu uso na vida real tanto por grupos APT como por malware tradicional,” explica Peter Kálnai, um dos coinvestigadores nesta pesquisa. Exemplos de agentes maliciosos que usam a técnica BYOVD incluem o grupo APT Slingshot, que implementou o seu módulo principal, chamado Cahnadr, como um controlador de kernel que pode ser carregado por controladores de kernel assinados vulneráveis. Outro exemplo é o grupo APT InvisiMole, que foi descoberto por investigadores da ESET em 2018. Uma nova variante do malware InvisiMole é, até à data, o único caso que a ESET observou de um ataque MSR em sistemas Windows 10 x64 feito na vida real por um agente malicioso. Outro exemplo é o ransomware RobbinHood que, como malware tradicional, tem como objetivo chegar ao maior número de pessoas possível. Um malware deste tipo usar uma técnica BYOVD é raro – mas eficaz. Este ransomware tira partido de um controlador de motherboard GIGABYTE vulnerável para desativar a proteção de assinatura de controladores e instala o seu próprio controlador malicioso. Finalmente, o LoJax, outra descoberta da ESET em 2018 e o primeiro rootkit UEFI de sempre usado na vida real, tirava partido do controlador RWEverything para obter acesso aos módulos UEFI das vítimas. A ESET não só catalogou vulnerabilidades existentes como também procurou novas. Os fornecedores que contactou foram muito proativos durante o processo de investigação e mostraram-se interessados em corrigir as vulnerabilidades reveladas. “Embora existam vários mecanismos de proteção implementados pelo CPU e pelo sistema operativo, a maior parte deles podem ser contornados por técnicas sofisticadas e não são muito eficazes se o atacante se preparar antecipadamente,” diz Kálnai. A ESET sugere as seguintes medidas de mitigação:

Para saber mais detalhes técnicos sobre esta investigação da ESET, por favor consulte o relatório completo em inglês. Mais informação: https://www.eset.com/pt/ Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/BYOVD/ A ESET, empresa líder global em soluções de cibersegurança, compilou uma lista de estatísticas interessantes relacionadas com a sua área. O objetivo desta lista é ajudar a prever e contextualizar os eventos de segurança e privacidade digital que irão ocorrer nos próximos 12 meses.

É verdade que estas estatísticas são apenas a ponta do iceberg no que diz respeito às ciberameaças enfrentadas por indivíduos e organizações, mas a ESET espera que estes dados ofereçam uma ideia da sua evolução e escala crescente. Mais informação: https://www.eset.com/pt/ Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/22-factos-para-2022/ |

Marcas e Empresas

Tudo

Data

Abril 2024

|

Feed RSS

Feed RSS