Fonte: ESET (Relatório para o segundo quadrimestre de 2022) A ESET divulgou dados do segundo quadrimestre de 2022 sobre a paisagem de ciberameaças em Portugal, revelando uma especial incidência dos downloaders maliciosos em território nacional. As deteções da ESET em Portugal revelam um crescimento dos downloaders superior a 120% de quadrimestre para quadrimestre, contrastando com a tendência global nesta categoria, que foi de desaceleração.

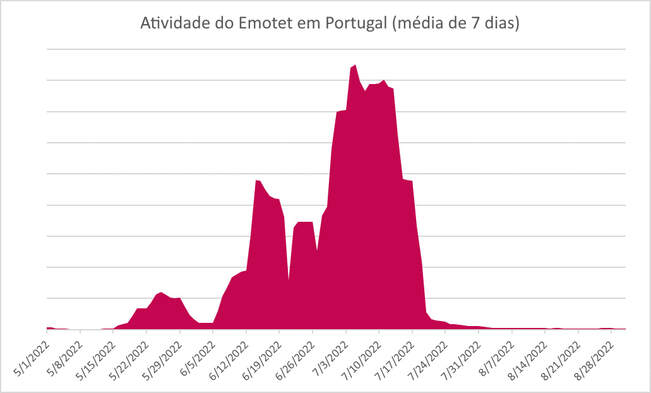

Os downloaders têm como objetivo descarregar outros programas ou componentes de malware e executá-los sem que a vítima esteja necessariamente ciente disso. Em Portugal, o downloader dominante no segundo quadrimestre foi o Emotet, correspondendo a cerca de 70% de todas as deteções nesta categoria. E embora as deteções da família Emotet tenham decrescido em 31% a nível global, no território nacional as deteções cresceram 473%. O Emotet surgiu inicialmente como um Trojan bancário desenvolvido para roubar as credenciais de utilizadores, mas versões posteriores muniram-no de uma capacidade modular capaz de infetar sistemas com malware. É distribuído sobretudo através campanhas de email massivas utilizando formas de distribuição de anexos infetados aparentemente legítimos. Segundo a telemetria da ESET, os operadores do Emotet estiveram especialmente ativos no território nacional durante o mês de julho, com praticamente nenhuma atividade detetada em agosto ou setembro. Identificado originalmente em 2014, o Emotet continua a ser uma força dominante na categoria dos downloaders. Questionado sobre o aumento deste malware o Diretor-Geral da ESET em Portugal, Nuno Mendes, destaca a necessidade de “continuar a investir em tecnologias de deteção eficaz nos endpoints para deteção destes downloaders, bem como de tecnologia de cloud sandboxing para deteção de ameaças zero-day”. Para mais informações sobre as deteções da ESET nesta e noutra categorias de ciberameaças, consulte o Threat Report T2 2022. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Portugal-na-mira-de-dowloaders-maliciosos/ A ESET lançou o seu Threat Report para o segundo quadrimestre de 2022, resumindo as principais estatísticas dos seus sistemas de deteção e destacando exemplos notáveis de trabalho de investigação. Globalmente, a mais recente edição do Threat Report da especialista europeia em cibersegurança (que abrange o período entre maio e agosto) observa um declínio em quase todas as categorias de cibersegurança. O relatório de ameaças do segundo quadrimestre de 2022 da ESET revela diversos destaques, entre eles: mudanças nos ataques de ransomware com motivações políticas; atividade do Emotet; fraudes de phishing mais utilizadas; a queda das taxas de câmbio da criptomoeda nas ameaças online e a continuação do declínio dos ataques do tipo Remote Desktop Protocol (RDP). Os analistas da ESET acreditam que estes ataques continuam a perder o vapor devido à invasão da Rússia à Ucrânia, juntamente com o regresso pós-COVID aos escritórios e a melhoria geral da segurança nas empresas. Mesmo com números em declínio, os endereços IP russos continuam a ser responsáveis pela maior parte dos ataques RDP. Além disso, a onda de “hacktivismo” registada no T1 2022, que viu a Rússia ser o país mais afetado pelo ransomware naquele período, diminuiu no T2 2022. No segundo quadrimestre, os operadores de ransomware viraram as suas atenções para os EUA, China e Israel. Segundo a telemetria da ESET, agosto foi também um mês de descanso para os operadores do Emotet, a estirpe mais influente do downloader. O grupo por detrás do Emotet também se adaptou à decisão da Microsoft de desativar os macros VBA em documentos provenientes da Internet e focou-se em campanhas baseadas em ficheiros Microsoft Office e LNK maliciosos. O relatório examina ainda as ameaças que mais impactam os utilizadores domésticos. As deteções de phishing da ESET mostram um aumento de seis vezes no número de fraudes de phishing relacionadas com transportadoras, apresentando na maioria das vezes às vítimas pedidos falsos da DHL e USPS para verificar endereços de envio. Entre as ameaças que afetam diretamente as moedas virtuais e físicas, um web skimmer conhecido como Magecart continua a ser a principal ameaça que interceta os detalhes de cartão de crédito dos compradores online. Finalmente, a ESET assistiu a um duplo aumento de fraudes de phishing relacionadas com criptomoeda e um número crescente de cryptostealers. Para mais informações sobre o ESET Threat Report T2 2022, consulte o relatório completo. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Threat-Report-T2-2022/ Investigadores da ESET, empresa europeia de cibersegurança, descobriram uma série de ciberataques que usam ferramentas nunca antes documentadas contra várias empresas de alto perfil e governos locais, maioritariamente na Ásia, mas também no Médio Oriente e África. Estes ataques foram lançados por um grupo de ciberespionagem previamente desconhecido a que a ESET chamou Worok. De acordo com a telemetria da ESET, o grupo está ativo pelo menos desde 2020 e continua ativo até hoje. Entre os alvos encontram-se empresas de telecomunicações, bancárias, navais, energia, militares, governamentais e do setor público. Em alguns casos os cibercriminosos usaram vulnerabilidades ProxyShell (uma série de vulnerabilidades em servidores Exchange que já foram corrigidas pela Microsoft mas que continuam a ser exploradas atualmente) para obter acesso inicial aos sistemas.

“Acreditamos que os operadores de malware procuram roubar dados das suas vítimas, uma vez que se concentram em entidades de alto perfil na Ásia e em África, visando diversos setores, tanto privados como públicos, mas com um ênfase específico em entidades governamentais,” disse Thibaut Passilly, um dos investigadores da ESET que descobriu o Worok. No final de 2020, o grupo Worok estava a atacar governos e empresas em múltiplos países, incluindo:

Houve uma quebra significativa nas operações do grupo entre maio de 2021 e janeiro de 2022, mas a atividade retomou em fevereiro de 2022, afetando:

Worok é um grupo de ciberespionagem que desenvolve as suas próprias ferramentas e tira partido de ferramentas existentes para comprometer os seus alvos. O conjunto de ferramentas do grupo inclui dois loaders, o CLRLoad e o PNGLoad, e uma backdoor, a PowHeartBeat. O CLRLoad foi usado em 2021, mas em 2022 foi substituído, na maior parte dos casos, pela PowHeartBeat. Em ambos os anos, o PNGLoad foi usado para reconstruir cargas maliciosas escondidas em imagens PNG. Note-se que os loaders são componentes de software legítimos que carregam programas e bibliotecas, mas que neste caso foram usados para carregar malware. “Esperamos que revelando as operações deste grupo outros investigadores se sintam encorajados a partilhar informação sobre ele,” acrescentou Passilly. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Worok/ Os infostealers (categoria de malware conhecido por roubar dados pessoais) voltaram a crescer no primeiro quadrimestre de 2022. Globalmente, este crescimento foi de quase 12%, mas em Portugal a subida foi ainda mais drástica: 57,5%. Outro dado relevante foi o aumento do número de deteções ao nível do spyware e malware bancário, este último responsável por roubar informação sensível às organizações financeiras e aos seus utilizadores. Já as subcategorias backdoors e cryptostealers diminuíram a sua atividade.

Estas conclusões foram reveladas pelo Threat Report T1 2022, um relatório que compila as principais estatísticas dos sistemas de deteção da ESET, empresa europeia especialista em cibersegurança, destacando exemplos notáveis da sua investigação e revelando informação exclusiva sobre ameaças atuais e tendências para o futuro. De acordo com Ricardo Neves, Marketing Manager na ESET Portugal “o crescimento destas ameaças reforça a necessidade urgente das organizações e utilizadores protegerem os seus dados e toda a sua atividade digital”. O spyware foi a subcategoria de infostealers que mais deteções registou no primeiro quadrimestre do ano, registando 64,4% do total de deteções. O trojan Agent Tesla foi o spyware mais prevalente neste quadrimestre, e propagou-se através de documentos PowerPoint maliciosos em campanhas de phishing. Em Portugal, este trojan também teve uma grande representatividade no número total de deteções de malware, posicionando-se em 7.º lugar na lista. Embora historicamente os infostealers mais comuns sejam spywares e backdoors, no primeiro quadrimestre de 2022, a terceira posição na lista de maior número de deteções de infostealers foi ocupada pelo malware bancário JS/Spy.Banker, também conhecido por Magecart. Este malware tem a capacidade de injetar código malicioso em websites para obter dados de cartão de crédito. Globalmente o malware bancário cresceu 75% nestes primeiros quatro meses do ano, em grande parte devido ao Magecart, contudo Portugal não foi muito afetado. Este trojan não entrou no top 5 dos infostealers mais detetados. No que diz respeito ao tipo de soluções que os utilizadores devem usar para protegerem os seus dados, Ricardo Neves afirma que “as pessoas devem ter sempre instalada uma solução anti-malware confiável e multicamada nos seus dispositivos de forma a garantir a máxima proteção.” Para mais informações, consulte o relatório completo. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Infostealers/ Os investigadores da ESET, empresa europeia líder em soluções de cibersegurança, descobriram um malware de macOS previamente desconhecido que espia utilizadores de Mac comprometidos e usa exclusivamente serviços de armazenamento na nuvem pública para comunicar com os seus operadores. Designado CloudMensis pela ESET, as suas capacidades mostram claramente que a intenção dos operadores é reunir informação sobre os Macs das vítimas roubando documentos, teclas, emails, anexos, ficheiros em armazenamento externo e capturas de ecrã.

O CloudMensis é uma ameaça para utilizadores de Mac, mas a sua distribuição limitada sugere que é usado como parte de uma operação seletiva. De acordo com a investigação da ESET, os operadores deste malware implementam-no em alvos específicos nos quais estão interessados. A exploração de vulnerabilidades para contornar mitigações de segurança do macOS mostram que os operadores do CloudMensis estão a tentar ativamente maximizar o sucesso da sua campanha de espionagem. No entanto, a ESET não detetou nenhuma vulnerabilidade zero-day a ser usada pelo grupo, pelo que recomenda que os utilizadores de Mac atualizem os seus sistemas de forma a pelo menos evitar os bypasses de mitigações de segurança. “Continuamos a não saber como é que o CloudMensis é inicialmente distribuído e quem são os alvos. A qualidade geral do código e falta de ofuscação mostra que os autores podem não estar muito familiarizados com o desenvolvimento para macOS e não são muito avançados. No entanto, foram investidos muitos recursos para tornar o CloudMensis numa poderosa ferramenta de espionagem e uma ameaça para os potenciais alvos,” explica o investigador da ESET Marc-Etienne Léveillé. A partir do momento em que o CloudMensis obtém privilégios de execução de código e administração, corre um malware de primeira fase que vai buscar a segunda fase a partir de um serviço de armazenamento na nuvem. Esta segunda fase consiste num componente muito maior, repleto de funcionalidades para recolher informação do Mac comprometido. A intenção dos atacantes aqui é claramente roubar documentos, anexos de email, capturas de ecrã e outros dados sensíveis. No total, existem 39 comandos disponíveis. O CloudMensis usa armazenamento na nuvem tanto para receber comandos dos seus operadores como para roubar ficheiros. Suporta três fornecedores diferentes: pCloud, Yandex Disk e Dropbox. A configuração incluída na amostra analisada contém códigos e autenticação para pCloud e Yandex Disk. Os metadados destes serviços revelaram detalhes interessantes sobre a operação, incluindo que os comandos começaram a ser transmitidos para os bots a 4 de fevereiro de 2022. A Apple reconheceu recentemente a presença de spyware direcionado aos utilizadores dos seus produtos, anunciando o Lockdown Mode em iOS, iPadOS e macOS, que desativa funcionalidades frequentemente exploradas para ganhar acesso a execução de código e implementação de malware. Para mais informação técnica sobre o CloudMensis, consulte este artigo no WeLiveSecurity. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/CloudMensis/ O submundo do cibercrime é uma máquina bem oleada cuja atividade está avaliada em vários milhares de milhões de dólares. De acordo com a Cybersecurity Ventures, em breve o cibercrime será inclusivamente mais rentável do que o comércio global de todas as principais drogas ilegais em conjunto. Em websites da dark web, cibercriminosos compram e vendem grandes quantidades de dados roubados, bem como as ferramentas usadas para os obter. Estima-se que atualmente circulem nestes websites cerca de 24 mil milhões de nomes de utilizador e passwords obtidos ilegalmente. Entre os dados mais procurados estão dados de cartões bancários recentemente roubados, que são depois comprados em massa agentes criminosos para cometer fraude de identidade. A escala do mercado de compra e venda destes dados é difícil de avaliar. Mas os administradores do maior mercado clandestino “reformaram-se” recentemente após terem ganho cerca de 358 milhões de dólares. A ESET, empresa global líder em soluções de cibersegurança, oferece uma visão geral sobre as 5 maneiras como cibercriminosos roubam dados de cartões bancários – e sobre como os travar. 1. Phishing O phishing é uma das técnicas mais populares para os cibercriminosos roubarem dados. Na sua forma mais simples, é um truque em que o hacker se faz passar por uma entidade legítima (por exemplo, um banco, um fornecedor de comércio eletrónico, ou uma empresa de tecnologia) para o enganar e o levar a divulgar os seus dados pessoais, ou a descarregar malware involuntariamente. Muitas vezes encorajam os utilizadores a clicar num link ou a abrir um anexo. Por vezes, ao fazê-lo, o link ou anexo leva o utilizador a uma página de phishing - onde será encorajado a introduzir informações pessoais e financeiras. Numa avaliação recente, concluiu-se que o phishing atingiu um máximo histórico no primeiro trimestre de 2022. As técnicas de phishing têm evoluído nos últimos anos. Em vez de um email, hoje pode receber um texto malicioso (SMS) de um hacker que finge ser uma empresa de entregas, uma agência governamental, ou outra organização de confiança. Os agentes criminosos podem até telefonar-lhe, mais uma vez fingindo ser uma fonte de confiança, com o objetivo de obter os detalhes do seu cartão. O phishing por SMS (smishing) mais do que duplicou em 2021 em comparação com o ano anterior, enquanto o phishing por voz (vishing) também aumentou, de acordo com uma estimativa. 2. Malware O cibercrime no submundo é um enorme mercado, não só para dados mas também para malware. Ao longo dos anos, diferentes tipos de código malicioso têm sido concebidos para roubar informação. Alguns registam as suas teclas - por exemplo, ao digitar os detalhes do cartão num site de comércio eletrónico ou bancário. Como é que os agentes criminosos obtêm estas ferramentas no seu sistema? Os emails ou textos de phishing são um método popular. Os anúncios online maliciosos são outro. Noutros casos, podem comprometer sites populares e esperar que os utilizadores os visitem. Este tipo de malware “drive-by-download” é instalado assim que se visita o site comprometido. O malware de roubo de informação é também muitas vezes escondido dentro de aplicações móveis com aspeto legítimo, mas maliciosas. 3. “Skimming” digital Por vezes, os hackers também instalam malware nas páginas de pagamento de sites de comércio eletrónico. Estes são invisíveis para o utilizador, mas irão roubar os detalhes do seu cartão à medida que são introduzidos. Não há muito que os utilizadores possam fazer para se protegerem, além de comprarem apenas com marcas e websites de grandes nomes, que provavelmente serão mais seguros. As deteções de “skimming” digital aumentaram 150% entre maio e novembro de 2021. 4. Violações de dados Por vezes, os detalhes do cartão são roubados diretamente às empresas com quem se faz negócio. Pode ser um prestador de cuidados de saúde, uma loja de comércio eletrónico, ou uma empresa de viagens. Esta é uma forma mais rentável de fazer as coisas do ponto de vista dos hackers, porque num ataque eles têm acesso a um enorme conjunto de dados. Por outro lado, com campanhas de phishing, têm de roubar a indivíduos um por um - embora estes ataques sejam normalmente automatizados. Nos EUA, 2021 foi um ano recorde para as violações de dados. 5. Wi-Fi público Quando está fora de casa, pode ser tentador navegar na web gratuitamente em hotspots públicos de Wi-Fi - em aeroportos, hotéis, cafés, e outros espaços partilhados. Mesmo que tenha de pagar para aderir à rede, pode não ser seguro se os hackers tiverem feito o mesmo. Eles podem usar este acesso para espiar os seus dados à medida que os introduz. Como manter os dados do seu cartão bancário a salvo Felizmente, há muitas maneiras de mitigar o risco de dados do seu cartão chegarem às mãos erradas. A ESET sugere que considere o seguinte como um bom ponto de partida:

Finalmente, é uma boa prática manter todas as suas contas bancárias e cartões debaixo de olho. Se detetar quaisquer transações suspeitas, informe imediatamente a equipa de fraude do seu banco/fornecedor de cartões. Algumas aplicações permitem-lhe agora “congelar” todos os gastos com cartões específicos até poder verificar se houve uma falha de segurança. Há muitas maneiras de cibercriminosos obterem os detalhes dos nossos cartões, mas também há muito que podemos fazer para os manter à distância. Foto: https://fotos.aempress.com/WhiteHat/ESET/Roubo-de-dados-de-cartoes-bancarios As ameaças de email agravaram-se nos primeiros quatro meses de 2022 (ou T1 2022), crescendo 37% em comparação com o último quadrimestre de 2021 (ou T3 2021). A conclusão é do ESET Threat Report T1 2022, que compila as principais estatísticas dos sistemas de deteção da ESET, destacando exemplos notáveis da sua investigação na área da cibersegurança e revelando informação exclusiva sobre ameaças atuais e tendências para o futuro.

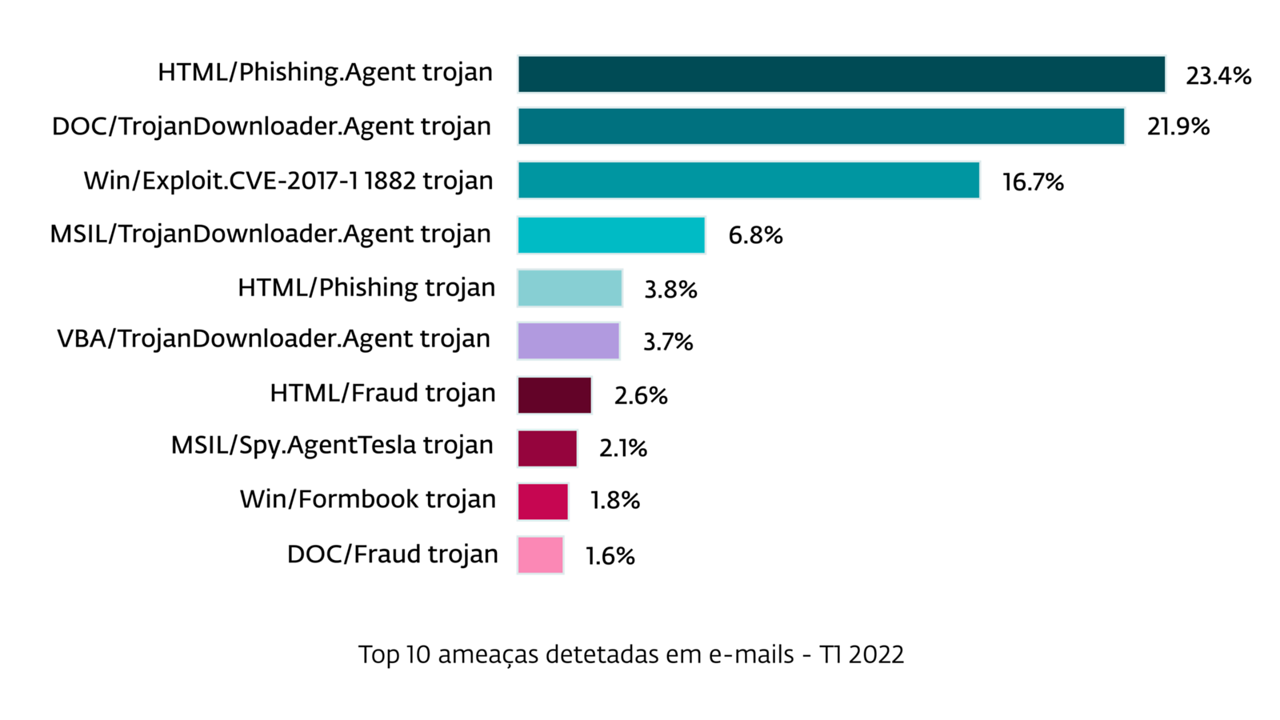

Apesar das atividades de phishing ativas, foram as campanhas de spam de email, com documentos maliciosos da família de trojans bancários Emotet, que são apontadas como a principal razão para este crescimento. Em março de 2022, a ESET registou um pico de campanhas de email em grande escala do Emotet, detetado como variantes do DOC/TrojanDownloader.Agent. Este aumento foi também registado em Portugal, e corresponde a algumas das 10 principais ameaças detetadas no país no primeiro quadrimestre do ano. A nível global, a incidência do DOC/TrojanDownloader.Agent nas caixas de email foi de tal ordem que a ESET registou um aumento de 829% em comparação com as deteções das variantes em T3 2021. O DOC/TrojanDownloader.Agent representa documentos Microsoft Word maliciosos que descarregam outros malwares na Internet. Os países mais afetados pelas renovadas campanhas do Emotet foram o Japão, Itália e Espanha. No entanto, esta campanha precedeu a decisão da Microsoft de desativar os macros Visual Basics for Applications descarregados por predefinição nos programas Office - uma das principais vias de distribuição usadas pelo Emotet. Ou seja, no futuro, os operadores desta família de trojans serão forçados a procurar novas vias de ataque. Outra ameaça distribuída como anexos de email - e Discord - com um crescimento substancial em T1 2022 foi o MSIL/TrojanDownloader.Agent, que cresceu 130% em comparação com T3 2021. Este malware tenta descarregar outros malwares através de vários métodos, contendo normalmente um URL ou uma lista de URLs que conduzem ao “payload” final. Em Portugal, o MSIL/TrojanDownloader.Agent foi a terceira maior ameaça detetada em T1 2022. Entre os tipos de anexos maliciosos distribuídos por email no primeiro quadrimestre de 2022, mais de metade foram anexos executáveis Windows (55%). Os ficheiros de Script (30%) e os documentos de Office (10%) também foram populares para cibercriminosos. A prevalência dos ficheiros de Office duplicou neste período devido à atividade do Emotet, mas deverá decrescer no futuro devido ao bloqueio da via de distribuição. Para mais informações, consulte o relatório completo. Imagens de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Crescimento-das-ameacas-de-email-em-T1-2022

A ESET, empresa europeia líder em soluções de cibersegurança, lançou o seu relatório do primeiro quadrimestre do ano, o Threat Report T1 2022, que compila as principais estatísticas dos seus sistemas de deteção, destacando exemplos notáveis da sua investigação na área da cibersegurança e revelando informação exclusiva sobre ameaças atuais. Enquanto primeiro relatório de ameaças do ano corrente, que cobre o período correspondente aos meses de janeiro a abril, o Threat Report T1 2022 inclui ainda comentários sobre tendências gerais observadas ao longo destes meses, com destaque para as principais descobertas de investigação. Os ciberataques que contam a história da guerra na Ucrânia A mais recente edição do ESET Threat Report descreve os vários ciberataques ligados à atual guerra na Ucrânia que os investigadores da ESET analisaram ou contribuíram para mitigar. Entre eles, está o reaparecimento do malware Industroyer, que visou um fornecedor de energia na Ucrânia. Antes da invasão da Rússia à Ucrânia, a telemetria da ESET registou uma queda acentuada nos ataques via RDP[1] de 41% em relação ao quadrimestre anterior. O declínio destes ataques surge dois anos depois de um crescimento constante. Entre as razões possíveis por detrás deste declínio, a ESET sublinha a queda no trabalho remoto relacionado com a pandemia, a maior sensibilização entre os departamentos de TI, e a guerra, cuja disrupção e sanções terão influenciado o acesso e disponibilidade às infraestruturas envolvidas nos ataques RDP. Apesar disso, perto de 60% dos ataques RDP registados no último quadrimestre tiveram origem na Rússia. Outro efeito secundário da guerra foi a Rússia, tipicamente um país imune a ameaças de ransomware, ter sido o maior alvo de ameaças desta categoria no último quadrimestre (12%). Os investigadores da ESET detetaram inclusive variantes de “lock-screen” que usam a saudação nacional ucraniana “Slava Ukraini!” (Glória à Ucrânia!). Adicionalmente, registou-se um aumento no número de ransomware e “wipers”[2] mais amadores. Os seus autores assumem frequentemente o apoio de um dos lados em luta e posicionam os ataques como vinganças pessoais. Sem surpresas, a guerra tem também sido explorada por autores de ameaças de spam e phishing. Logo após a invasão, a 24 de fevereiro, scammers começaram a aproveitar-se das pessoas que procuravam apoiar a Ucrânia, usando iniciativas de caridade e angariação de fundos fictícias como iscos. Nesse mesmo dia, a telemetria da ESET detetou um grande pico em deteções de spam. Paisagem de ameaças além da invasão A telemetria da ESET também encontrou outras ameaças não relacionadas com a guerra. Entre elas, a ESET destaca o reaparecimento do Emotet, uma família de trojans bancários distribuída sobretudo através de campanhas de spam de email. As deteções do Emotet cresceram em mais de uma centena em comparação com o quadrimestre anterior. No entanto, a decisão da Microsoft de desativar os macros da Internet por predefinição nos programas Office forçará os operadores do Emotet a procurar novas vias de ataque. Finalmente, o ESET Threat Report T1 2022 passa em revista as mais importantes descobertas de investigação do período. A equipa de investigação da ESET revelou ainda o abuso de controladores vulneráveis do kernel, vulnerabilidades UEFI de alto impacto, malware de criptomoeda que visa dispositivos Android e iOS, uma campanha ainda não atribuída de implementação do malware DazzleSpy em macOS, e as campanhas de Mustang Panda, Donot Team, Winnti Group, e do grupo APT TA410. Para mais informações, descarregue o relatório completo. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/T1-2022/ [1] https://docs.microsoft.com/en-us/troubleshoot/windows-server/remote/understanding-remote-desktop-protocol [2] https://en.wikipedia.org/wiki/Wiper_(malware) Agências de cibersegurança dos Estados Unidos, Canadá, Nova Zelândia, Países Baixos e Reino Unido compilaram em conjunto uma lista com as falhas mais exploradas no contexto do cibercrime para acesso aos sistemas de uma organização. Estas falhas são principalmente erros de configuração, controlos fracos e outras práticas de segurança desaconselhadas que contribuem para uma “má higiene” cibernética. A ESET, empresa global líder em soluções de cibersegurança, analisou o relatório e explica as práticas e controlos e mais comuns, bem como recomendações para mitigar os problemas apontados.

Antes de analisar os pontos fracos e/ou falhas de segurança mais comuns, o relatório também explica quais as técnicas mais usadas por agentes do cibercrime para explorar essas falhas e obter acesso aos sistemas de uma organização:

Vetores de acesso inicial mais usados no cibercrime Em relação às falhas nos controlos de segurança, configurações fracas ou inseguras e práticas desaconselhadas exploradas por agentes do cibercrime, a ESET descreve as 10 mais comuns:

Os agentes do cibercrime muitas vezes conseguem escapar dos controlos de segurança estabelecidos pelos produtos de segurança instalados no computador comprometido e assim levam a cabo os seus ataques efetivamente sem serem detetados. Existem diferentes alternativas usadas pelos cibercriminosos para conseguir isso, como o uso de droppers ou fileless malware. Dicas para minimizar os riscos A ESET identifica algumas dicas que podem ajudar as organizações a minimizar a probabilidade de atacantes obterem acesso aos seus sistemas:

A lista completa de medidas que podem ser implementadas para minimizar os riscos pode ser encontrada no relatório publicado pela agência de cibersegurança dos EUA. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Cibercrime ESET participa em esforços para reforçar a ciber-resiliência com o exercício Locked Shields da NATO11/5/2022

De 19 a 22 de abril de 2022, o Locked Shields, o maior exercício internacional de ciber-defesa ao vivo, teve lugar em Tallinn, na Estónia. Desde 2010, o Cooperative Cyber Defense Centre of Excellence (CCDCOE) da NATO tem vindo a organizar este evento anual, pondo à prova a “ciber-capacidade” dos países membros da NATO. Este exercício levou mais de seis meses a preparar-se para garantir o seu sucesso. O seu objetivo é reforçar a defesa digital coletiva em toda a Aliança e testar as capacidades dos Aliados. Os participantes tiveram uma oportunidade única de provar a sua capacidade de proteger os sistemas informáticos nacionais civis e militares e as infraestruturas críticas. O exercício Locked Shields 2022 submeteu cerca de 5.500 sistemas virtualizados a mais de 8.000 ataques. No entanto, o exercício não é tão significativo na sua dimensão como na sua complexidade. As equipas envolvidas tiveram não só de provar a sua capacidade de proteger as infraestruturas críticas confiadas a um país imaginário, mas também a sua eficácia em relatar detalhes sobre a situação no campo de batalha digital, executar decisões estratégicas e resolver os desafios forenses, legais e de operações de informação. Pela primeira vez, em 2022, o exercício técnico incluiu também a simulação da gestão de reservas e sistemas de mensagens financeiras de um banco central. O foco principal do exercício foi as interdependências dos sistemas informáticos internacionais. Este ano, mais de 2000 participantes de 32 nações estiveram envolvidos. Vinte e quatro eram nações membros da NATO, incluindo a República Eslovaca, que participou no exercício todos os anos e a que se juntaram em 2022 peritos em cibersegurança da República Checa. Uma vez que houve interesse de muitas nações, várias nações uniram forças para criar equipas conjuntas como as eslovaco-checas, lituano-polacas e as estónio-georgianas. A equipa eslovaco-checa foi formada por especialistas das forças armadas, organizações governamentais, e do sector privado, incluindo a ESET. Vinte e nove dos peritos de segurança da ESET participaram no exercício, ajudando a equipa da Eslováquia e República Checa a alcançar o quinto lugar no geral, e a posição cimeira em duas subcategorias: forense e de reportagem (“reporting”). A ESET está extremamente satisfeita por ter tido a oportunidade de se juntar à Eslováquia neste exercício mais uma vez e, assim, provar-se como um membro e parceiro valioso para o país. “Mais uma vez, a equipa da ESET demonstrou os seus conhecimentos técnicos no Locked Shields 2022 e ajudou a equipa azul eslovaco-checa a alcançar uma classificação muito boa. Os produtos da ESET tiveram uma elevada eficiência na deteção de incidentes e permitiram-nos responder proactivamente a ameaças emergentes num curto período de tempo. Agradecemos a todos os envolvidos pela sua participação e elevado nível de profissionalismo”, disse o Diretor do Centro de Ciber-Defesa da República Eslovaca. A necessidade de segurança digital e de escudos de bloqueio é cada vez mais evidente, dados os acontecimentos atuais como a invasão na Ucrânia e a pandemia da COVID-19. À medida que a comunidade global se torna cada vez mais dependente da tecnologia, os atores maliciosos estão a aumentar os seus esforços para atacar tanto o setor público como o privado. Em resposta, o exercício Locked Shields utiliza as mais recentes tecnologias para treinar as equipas nacionais dentro de um ambiente de exercício baseado em cenários realistas. Imagem de alta resolução: https://fotos.aempress.com/WhiteHat/ESET/Locked-Shields |

Marcas e Empresas

Tudo

Data

Abril 2024

|

Feed RSS

Feed RSS